危险来袭

现在,手机安全的问题接连不断出现。Mandrake间谍软件悄然潜入,已经感染了大量用户。这种软件倾向于选择财富较多的目标,只有觉得受害者有足够的钱可盗,才会启动。许多用户在毫不知情的情况下,已经成为了这种危险软件的猎物,面临着潜在的威胁。

日常生活中,大家习惯于在手机上安装各种软件,却未曾料到这些软件背后潜藏着巨大的风险。有些看似寻常的应用,实则可能是Mandrake的伪装,不知不觉中手机便可能遭遇被非法侵入的危机,导致个人隐私和财产安全遭受严重损害。

侵入三步曲

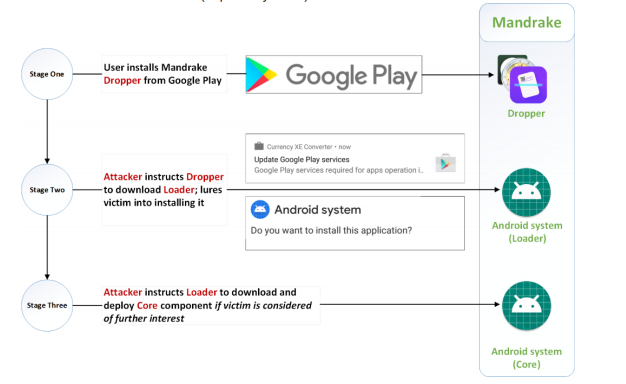

Mandrake侵入程序仅需三步即可实现对手机的完全掌控。首先,在“降临”阶段,它伪装成看似无害的应用程序,并能够执行常规操作。这使得用户难以察觉到异常,误以为只是下载了一个普通软件。

使用过程中,若该应用未能达到广告中所宣传的功能,恶意操作者竟会假装道歉,并承诺进行改进。更令人愤慨的是,他们还会诱导用户从谷歌商店之外安装应用,进而进入第二阶段的“加载程序”。

隐藏的威胁

“加载程序”自诩为“安卓系统”,暗中在后台搜集用户额外信息,并将这些信息传递给操控者。操控者利用这些信息来评估用户是否有价值,一旦锁定目标,便会着手进行后续行动。

它隐藏得很深,用户不易发现。这时,用户以为手机一切正常,却不知自己的个人信息正在不断被盗取。若被当作有价值的对象,手机就如同待宰的羔羊,随时可能面临更大的损失。

数据清洗危机

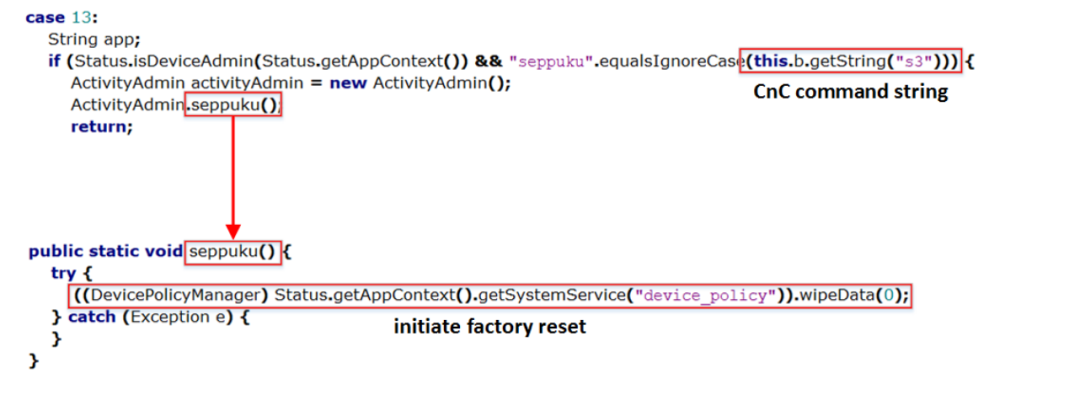

执行“致命一击”指令将导致设备进行深度清洗,彻底清除恶意软件遗留的所有痕迹以及用户的所有数据。这样一来,用户辛勤积累的资料就会瞬间被抹去,同时还有可能引发隐私信息的泄露风险。

然而,由于先前已赋予管理权限,即便重启或卸载了第一阶段的应用,也无法摆脱核心恶意软件的攻击。用户在毫无防备的情况下,便陷入了这种困境,手机数据瞬间受损,个人隐私也完全暴露。

发展历程回顾

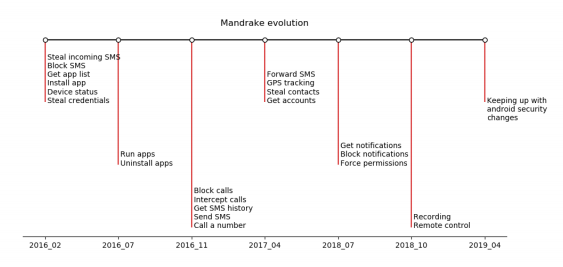

大约在2017年,类似软件开始涌现,到了2018年7月,darkmatter引起了广泛关注,Mandrake将竞争焦点转移到了谷歌商店。尽管研究人员尚不明白为何间隔如此之久,但系统升级确实需要耗费不少时间。

Mandrake在谷歌商店部署了样本,并确立了规范的结构,分成了“加载程序”和核心恶意软件两个阶段。它不断进化,攻击方式变得更加隐蔽和高效,对用户的危害也在持续增加。

应对之策

对于感染区域的富裕人群,Bitdefender提出建议:应将设备置于安全模式,取消管理员特殊权限,并手动卸载。这被认为是目前唯一能消除Mandrake的方法。

普通用户在下载应用时需提高警觉。最好选择官方应用市场进行下载,对那些来源不明的应用广告保持怀疑态度。这样做,才能最大限度地确保手机安全。

面对这狡猾且危险的Mandrake间谍软件,我们使用手机时还需留意哪些方面?若你觉得本文有所助益,请记得点赞并分享给亲友!